به دنبال راهی برای تعیین پورت های باز شده و کدام پورت هادر رایانه هستید؟ پورت ها اساسا اتصالات منطقی بین دو کامپیوتر یا دستگاه های شبکه برای به اشتراک گذاری داده ها هستند. شماره های پورت از 1 تا 65536 و برخی از شماره های پورت اختصاص داده شده به وظایف خاص مانند پورت 80 برای انتقال داده های HTTP است.

پورت 21 برای FTP است، پورت 25 برای SMTP است، پورت 110 برای POP3 پورت 23 برای Telnet، و غیره و غیره وجود دارد. پورت های بسیاری وجود دارد که، اگر باز شود، می تواند یک خطر امنیتی بالا در نظر گرفته شود. بسیاری از ویروس ها به دلیل پورت های باز مانند ویروس Sasser که از پورت 445 (به اشتراک گذاری فایل ویندوز) استفاده می کنند به کامپیوترهای مختلف گسترش می یابند تا هزاران دستگاه را آلوده کنند.

راه های متعددی برای بررسی پورت های باز وجود دارد، مورد علاقه من استفاده از ابزار اسکنر پورت است. آنها رایگان هستند و شما لازم نیست هر نرم افزار برای اسکن برای پورت های باز نصب کنید. همچنین، هر زمان که آدرس IP را می دانید، می توانید هر کامپیوتر را اسکن کنید.

ابزار اسکن پورت

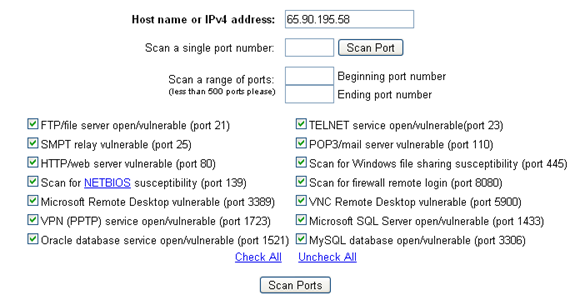

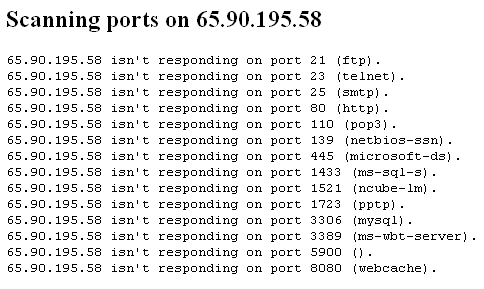

یک اسکنر پورت واقعا خوب ، که به شما اجازه می دهد یک پورت منفرد، دامنه پورت ها یا رایج ترین پورت های آسیب پذیر مانند FTP، NetBIOS و غیره را اسکن کنید.

به طور پیش فرض، در آدرس آی پی اتصال اینترنت فعلی شما قرار می گیرد، بنابراین شما می توانید روتر خانه یا دفتر خود را آزمایش کنید تا ببینید که چه پورت ها گوش می دهند.

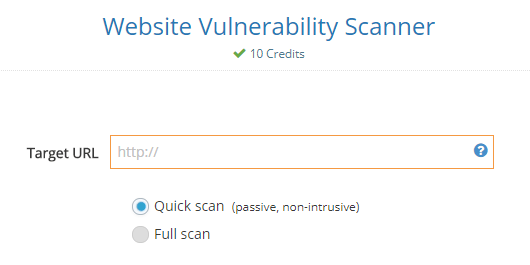

اگر به دنبال یک راه برای آزمایش وب سرور خود هستید، سرویس وب از طریق هر تست پورت اجرا می شود و یک خط را نشان می دهد که آیا پاسخ وجود دارد یا نه. یا وب سایت برای دیدن اینکه کدام پورت ها می توانند باز شوند، می توانید ابزار خنک را از ابزارهای Pentest امتحان کنید. فقط نشانی اینترنتی وبسایت را که میخواهید تست کنید را تایپ کرده و انتخاب کنید آیا میخواهید اسکن سریع یا اسکن کامل انجام دهید. اسکن کامل نیاز به ثبت نام دارد، اما اگر می خواهید مطمئن شوید که وب سرور شما امن است، لازم است.

اگر به دنبال یک راه برای آزمایش وب سرور خود هستید، سرویس وب از طریق هر تست پورت اجرا می شود و یک خط را نشان می دهد که آیا پاسخ وجود دارد یا نه. یا وب سایت برای دیدن اینکه کدام پورت ها می توانند باز شوند، می توانید ابزار خنک را از ابزارهای Pentest امتحان کنید. فقط نشانی اینترنتی وبسایت را که میخواهید تست کنید را تایپ کرده و انتخاب کنید آیا میخواهید اسکن سریع یا اسکن کامل انجام دهید. اسکن کامل نیاز به ثبت نام دارد، اما اگر می خواهید مطمئن شوید که وب سرور شما امن است، لازم است.

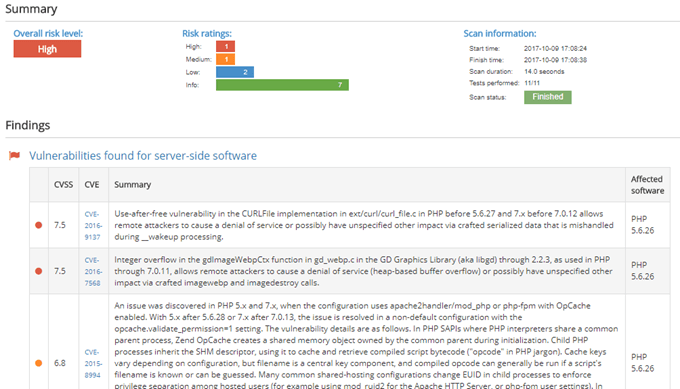

همانطور که می بینید، این سرور دارای برخی آسیب پذیری های امنیتی عمده است که به عموم مردم شناخته شده است، به این معنی که هکرها می توانند به راحتی آنها را مورد سوء استفاده قرار دهند.

با استفاده از هر دو این ابزار، می تواند به سرعت ببینید که آیا سرویس های غیر ضروری یا نرم افزار های قدیمی که در کامپیوتر یا سرور شما اجرا می شوند، می توانند هکر اجازه دسترسی غیر مجاز را داشته باشند. لذت ببرید!